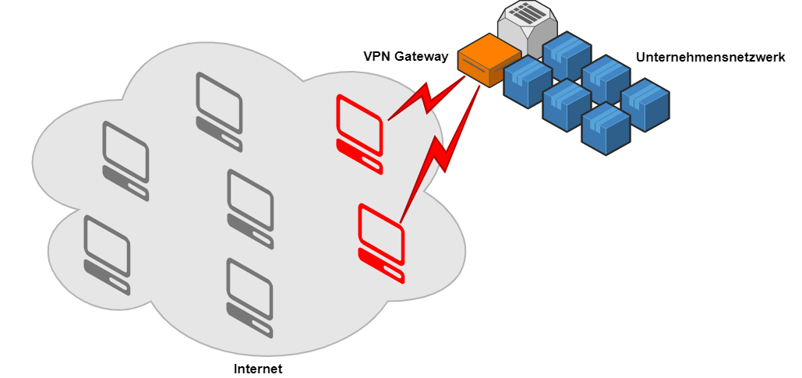

VPN Zugänge sind ein wichtiger Bestandteil fast jeder IT Infrastruktur. Sie bieten Mitarbeitern die Möglichkeit von nahezu überall zu arbeiten. Aber genau daraus ergeben sich auch besondere Anforderungen an die Sicherheit dieser Systeme.

Um eine möglichst bedarfsgerechte Analyse Ihrer VPN Infrastruktur anzubieten, haben wir die VPN Audit in drei Module aufgegliedert.

Modul A: VPN Gateway Schwachstellen Audit

Hier wird das VPN Gateway auf aktuelle Schwachstellen untersucht.

- Schwachstellen Prüfung des Gateway

- Konfigurationsfehler Prüfung

- VPN Handshake und Downgrade Analyse

- Site-to-Site VPN Analyse

Voraussetzungen: Wir benötigen die IP Adresse Ihres VPN Gateways

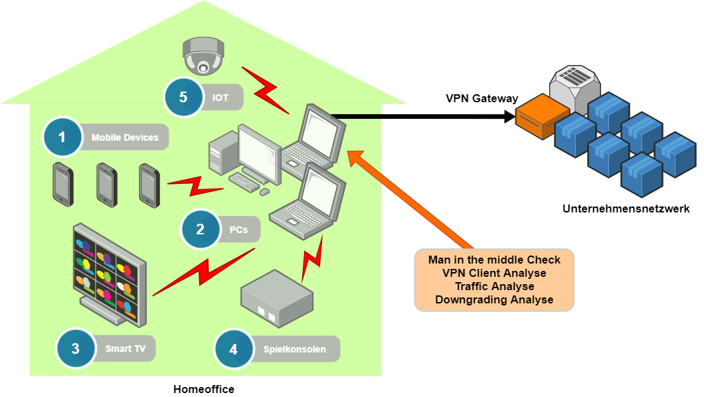

Modul B: VPN Client Audit – Home Office Szenario

VPN Clients werden eingesetzt um Mitarbeitern die Möglichkeit zu geben von unterwegs oder aus dem Home-Office zu arbeiten. Die besondere Kritikalität ergibt sich hier aus dem Umstand, dass der VPN Client meist in einem nicht vertrauenswürdigen Umfeld, wie einem Hotel WLAN oder Home-Office WLAN, eingesetzt wird. Denn hier kann es zu sogenannten Man-in-the-Middle Angriffen kommen, und der Angreifer ist möglicherweise in der Lage Anmeldedaten oder den gesamten Datenstrom mitzulesen.

- VPN Client Analyse

- Man-in-the-Middle Angriff

- Downgrading Angriff

- Traffic Interception

- Multi-Factor-Authentication (MFA) Analyse

Voraussetzungen: Wir benötigen Ihren VPN Client und gültige Zugangsdaten (ggf. MFA) für das Szenario Setup.

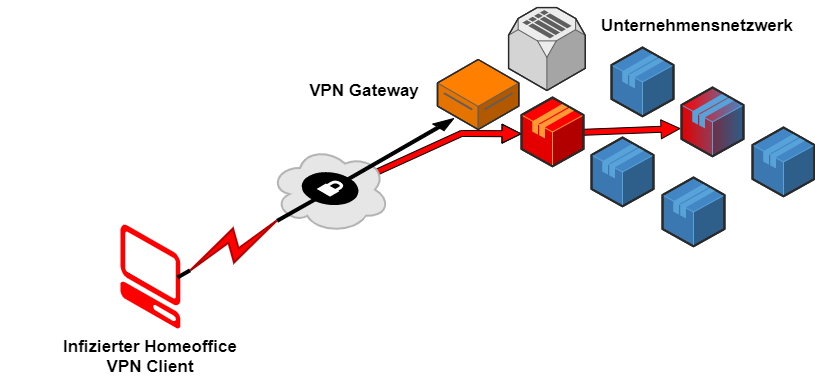

Modul C: infizierter VPN Client PC

Was passiert wenn ein Client PC infiziert ist, und sich dieser PC mit Ihrem Netzwerk verbindet. Diese Gefahr besteht besonders dann, wenn Privat-PCs sich mittels VPN mit dem Firmennetzwerk verbindet.

- Welche Devices, Server, Webseiten sind über den VPN Client erreichbar?

- Zeigen diese Geräte Schwachstellen?

- VPN Client Reverse Analyse auf integrierte Zugangsdaten

Wichtig! Während der Ausführung dieses Moduls kann es zu Performance Engpässen auf Ihrem VPN Gateway kommen.

Voraussetzungen: Wir benötigen Ihren VPN Client und gültige Zugangsdaten (ggf. MFA) für das Szenario Setup.

Überblick

| Analyse | |

|---|---|

| Bericht mit Gegenmaßnahmen | |

| Modul A | JA |

| Modul B | JA |

| Modul C | JA |

| Gateway Schwachstellen Prüfung | |

| Modul A | JA |

| Modul B | JA |

| Modul C | JA |

| Gateway Konfigurationsanalyse | |

| Modul A | JA |

| Modul B | JA |

| Modul C | JA |

| VPN Handshake und Downgrade Analyse | |

| Modul A | JA |

| Modul B | JA |

| Modul C | JA |

| VPN Client Analyse | |

| Modul A | X |

| Modul B | JA |

| Modul C | JA |

| Man-in-the-Middle Angriff | |

| Modul A | X |

| Modul B | JA |

| Modul C | JA |

| Downgrading Angriff | |

| Modul A | X |

| Modul B | JA |

| Modul C | JA |

| Traffic Interception | |

| Modul A | X |

| Modul B | JA |

| Modul C | JA |

| Multi-Factor-Authentication (MFA) Analyse | |

| Modul A | X |

| Modul B | JA |

| Modul C | JA |

| Interne Netzwerkanalyse | |

| Modul A | X |

| Modul B | X |

| Modul C | JA |

| Interne Serviceanalyse | |

| Modul A | X |

| Modul B | X |

| Modul C | JA |

| Interne Schwachstellenanalyse | |

| Modul A | X |

| Modul B | X |

| Modul C | JA |

| Analyse | Modul A | Modul B | Modul C |

| Bericht mit Gegenmaßnahmen | JA | JA | JA |

| Gateway Schwachstellen Prüfung | JA | JA | JA |

| Gateway Konfigurationsanalyse | JA | JA | JA |

| VPN Handshake und Downgrade Analyse | JA | JA | JA |

| VPN Client Analyse | X | JA | JA |

| Man-in-the-Middle Angriff | X | JA | JA |

| Downgrading Angriff | X | JA | JA |

| Traffic Interception | X | JA | JA |

| Multi-Factor-Authentication (MFA) Analyse | X | JA | JA |

| Interne Netzwerkanalyse | X | X | JA |

| Interne Serviceanalyse | X | X | JA |

| Interne Schwachstellenanalyse | X | X | JA |

FAQs

Q: Kann es während der Tests zu Ausfällen oder Beeinträchtigungen des VPN kommen?

A: Bei den Modulen A und B sind keinerlei Beeinträchtigungen zu erwarten. Bei Modul C kann es zu Performance Engpässen kommen.

Q: Führen Sie (D)DoS Attacken aus?

A: Nein, es werden grundsätzlich keine destruktive Attacken ausgeführt.

Q: Wenn ich ein VPN Audit beauftrage, wie ist das weitere Vorgehen?

A: Ein Mitarbeiter setzt sich mit Ihnen in Kontakt. Es werden die wichtigsten Informationen ausgetauscht und wir stellen Ihnen eine sichere Upload Möglichkeit für VPN-Client und Zugangsdaten zur Verfügung. Es wird ein Termin zur Durchführung vereinbart und am Tag der Durchführung werden Sie noch einmal vom zuständigen Spezialisten kontaktiert, und der Test beginnt. Der Bericht ist in der Regel am nächsten Werktag nach Beendigung des Test verfügbar.